Debido a la cantidad enorme de solicitudes recientes de usuarios con problemas de esta índole que fueron afectados por los famosos virus que ” encriptan información ” decidimos escribir este artículo que trata de explicar un poco de detalle de como es la forma de trabajo de estos “bichos”, un poco más a detalle.

1. El usuario se infecta por hacer clic en enlaces o archivos adjuntos en mensajes de correo electrónico o contraer el virus en línea a través de sitios web. Una vez hecho esto el virus, se instalará en el ordenador atacado.

Ejemplo de como puede llegar el virus en un correo falso enviado por e mail:

El archivo adjunto pareciera que es un archivo comprimido el cual llegó desde el mismo dominio para no levantar ” sospechas” , le pone un nombre común en este caso como si una impresora dentro de la red local estuviera mandando el archivo.

Al analizar con un editor hexadecimal el archivo comprimido , nos encontramos con lo siguiente:

El header se ve correcto de un archivo comprimido (PK) , sin embargo notamos algo extraño , adentro trae un archivo ejecutable como se puede ver en la sección de código ASCII ” Scan001_004819_037. exe” , esto no puede ser bueno ya que contiene un archivo ejecutable, ahí está la primera sospechosa.

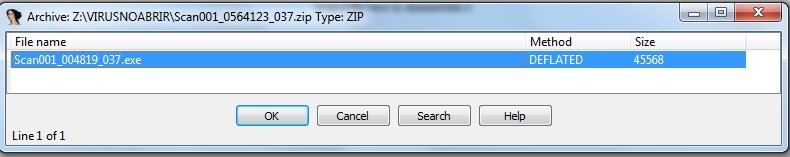

Tras un análisis mas a fondo descubrimos que efectivamente trae un archivo interno, aquí al intentar desensamblar el archivo nos muestra el contenido del archivo comprimido

El creador del virus ejecutó algunas rutinas de protección para evitar el desensamble sin embargo logramos acceder a algunas de sus rutinas aquí vemos algunas de las librerías que carga ” dll”, obvio que un archivo ” normal” no tendría todo este tipo de código , por lo cual nos damos cuenta que efectivamente trae un código malicioso oculto.

Parte del código del virus tras el proceso de desensamble.

Continuando con el proceso que el bicho realiza ….

2. El virus conectará al servidor de un atacante en algún lugar de Internet y solicitara una clave RSA pública. La Clave RSA pública se puede utilizar para cifrar , pero no para descifrarlo.

3. El virus generará una clave AES (a veces para cada archivo atacado) y encripta el contenido del archivo atacado mediante el algoritmo AES. Se elimina entonces el archivo original.

4.La clave AES se cifra con la clave pública RSA y se almacena en algún lugar de la copia encriptada del archivo atacado.

5. Una vez encriptados , toma algunas medidas para informar a las víctimas del problema y pide un rescate por la información, la lista de archivos encriptados se almacena en algún lugar en el equipo atacado.

El problema :

Sin clave privada desde el servidor del atacante es imposible descifrar las claves AES y por lo tanto imposible de desencriptar los datos.

La solución?

La única manera de desencriptar los archivos es conseguir las claves privadas RSA, actualmente hay dos opciones para ello.

a. Pagar el rescate. El resultado no está garantizado, además el hacker no se expondría a que lo descubrieran tal fácilmente.

b. Esperar a que tal vez alguien podría conseguir esas claves privadas RSA y crear una herramienta para la desencriptación . El resultado no está garantizado , pero algunas herramientas están disponibles actualmente

También hay alguna esperanza de que un ordenador cuántico con gran número suficiente de qubits sea capaz de hackear el algoritmo RSA de 2048 bits.

Algunos tips:

No abras archivos desconocidos o de dudosa procedencia, en todo caso si tienes duda puedes hacer uso del siguiente tip

1.- Envia el archivo ” sospechoso” a tu cuenta de correo en celular en este caso usamos un celular con sistema IOS , otro tipo de sistemas no sabemos que riesgo puedan tener de infectarse también !

2.- Utiliza una aplicación para abrir archivos en este caso usamos ” FileApp”

Descomprime el archivo en tu celular

4.- Tras tener el archivo descomprimido ábrelo como ” texto”

Finalmente podemos ver el encabezado del archivo ” MZ” lo que nos dice que adentro trae un archivo ejecutable , por lo cual trae un código malicioso , un virús!

Esperamos este artículo sea de utilidad.

Articulo escrito por : Ing Pablo Pavón, Ing Alberto Pavón, agradecemos la colaboración especial de Artem Rubtsov.